Ce învață un service GSM din cazul scurgerii „The Legend of Aang”

Te-ai aștepta ca o știre despre un film scurs online să țină doar de studiouri, platforme de streaming și fani nemulțumiți. Dar pentru cine lucrează într-un service GSM sau administrează un atelier cu PC-uri de lucru, conturi online, software de flash și telefoane de test, cazul devine surprinzător de relevant.

Pe scurt, poliția din Singapore a anunțat arestarea unui bărbat de 26 de ani, suspectat că a obținut acces de la distanță la un server, a descărcat filmul „The Legend of Aang: The Last Airbender” și a publicat online fragmente din el. Producția face parte din universul Avatar, fusese amânată de două ori și mutată între timp spre Paramount+, iar după apariția scurgerii titlul a fost schimbat în „Avatar Aang: The Last Airbender”. Dincolo de zona de entertainment, cazul arată cât de mult poate conta un singur punct slab de acces atunci când există date, fișiere sau sisteme expuse.

Cazul pe scurt

Informațiile publice sunt încă limitate și tocmai de aceea merită tratate cu grijă. Autoritățile din Singapore au spus că suspectul ar fi intrat de la distanță pe un server, ar fi descărcat filmul și apoi ar fi publicat online părți din conținut. Ce nu știm, cel puțin din datele apărute până acum, este metoda exactă: parolă compromisă, acces slab protejat, cont reutilizat sau altă breșă. Fără aceste detalii, orice reconstrucție tehnică foarte precisă ar fi doar speculație.

Mai există și un detaliu interesant: după incident, Paramount a schimbat denumirea filmului în „Avatar Aang: The Last Airbender”. Pare mai degrabă o măsură de limitare a impactului public și a rezultatelor din căutări, nu o rezolvare a cauzei tehnice. Pentru un service GSM, lecția e simplă: dacă ajungi să repari comunicarea după incident, înseamnă că măsurile de prevenție au venit prea târziu.

Într-un atelier GSM, contextul este diferit ca scară, dar mecanismul de risc seamănă. Există PC-uri de lucru, acces remote pentru suport, telefoane cu date personale, fișiere temporare și conturi de furnizori. De aceea, cazul nu trebuie privit ca o curiozitate din industria filmului, ci ca un exemplu despre ce se poate întâmpla atunci când accesul și trasabilitatea nu sunt controlate suficient de bine.

De ce contează pentru un service GSM

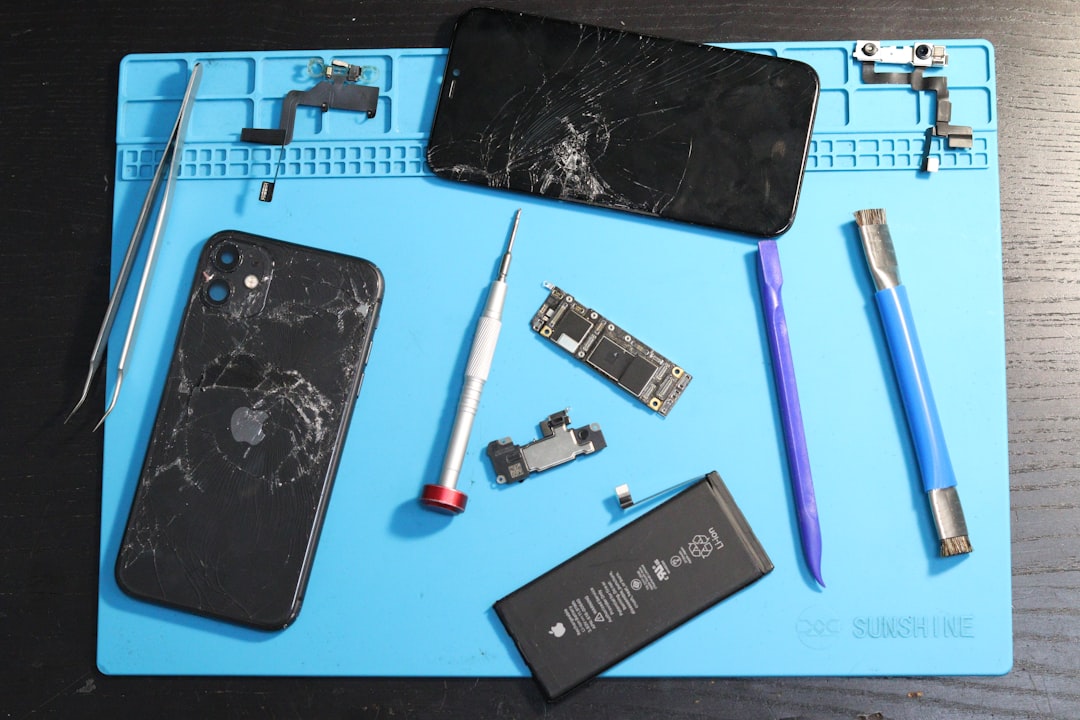

Un service modern nu mai înseamnă doar stație de lipit, sursă și microscop. În practică, atelierul ajunge să aibă stații Windows, aplicații de diagnoză, box-uri hardware, conturi online, imprimante de etichete, camere, foldere partajate și uneori chiar acces la distanță pentru suport tehnic. Chiar și un spațiu mic începe să semene cu o infrastructură IT în miniatură.

Problema este că multe ateliere nu au un om dedicat pe securitate. Regulile apar adesea după primul incident, nu înainte. Aici apare vulnerabilitatea reală: lucrezi cu dispozitivele și datele altora, dar procesele interne rămân improvizate. Într-un service serios, partea de organizare contează la fel de mult ca partea tehnică, iar exemplele de poziționare clară din piață, inclusiv de la un service GSM din București, arată cât de important este ca promisiunea publică să fie susținută și de proceduri interne.

Un telefon intrat la schimb de ecran sau mufă de încărcare poate conține fotografii, documente, conturi active și token-uri de sesiune. Chiar dacă tehnicianul nu vrea să interacționeze cu aceste date, simplul fapt că dispozitivul ajunge conectat la o stație de lucru creează o responsabilitate clară. Dacă acel PC este folosit și pentru e-mailul firmei, și pentru acces remote, și pentru descărcări de utilitare, riscul devine cât se poate de concret.

Accesul remote în atelier

Accesul la distanță este util și, în multe situații, chiar necesar. Fără el, anumite activări, verificări sau intervenții de suport s-ar face mult mai greu. Problema nu este existența lui, ci felul în care este configurat și controlat. În multe ateliere apare scenariul clasic: se instalează rapid un utilitar de acces remote pentru o nevoie punctuală, apoi rămâne acolo luni întregi, cu setări uitate și parole permanente.

Într-un service, regula sănătoasă este simplă: accesul remote trebuie să fie limitat, justificat și verificabil. Dacă un furnizor intră pe un PC pentru o activare, sesiunea ar trebui pornită doar când este nevoie, supravegheată și închisă complet la final. Dacă există acces recurent, el ar trebui mutat pe un sistem dedicat, nu pe calculatorul care vede și date de clienți, și facturi, și conturi administrative.

Parole și conturi

Cea mai banală problemă rămâne și cea mai frecventă: conturi administrate prost. Parole reutilizate, conturi comune, acces împărțit între colegi și lipsa autentificării în doi pași sunt încă lucruri obișnuite în multe ateliere. Când apare un incident, nimeni nu mai știe exact cine a intrat, când și în ce scop.

Un service ar trebui să trateze conturile de acces la fel cum tratează unelte scumpe sau echipamente sensibile: nominal, clar și cu responsabilitate. Fiecare tehnician are propriul cont, fiecare acces important folosește 2FA unde este disponibil, iar parolele nu sunt păstrate în conversații vechi sau pe bilețele lipite de monitor.

Stații separate

O măsură simplă și foarte eficientă este separarea stațiilor după rol. PC-ul de recepție și gestiune nu ar trebui să fie același cu stația folosită pentru flash, diagnoză sau conectarea telefoanelor clienților. La fel, un sistem folosit pentru descărcări, drivere și utilitare obscure nu ar trebui să fie și locul unde se autentifică e-mailul firmei sau conturile sensibile.

Separarea nu cere neapărat investiții mari. Uneori înseamnă doar disciplină: un laptop dedicat pentru anumite operațiuni, conturi fără drepturi administrative pentru lucru curent și reguli clare despre ce se face pe fiecare sistem. Tocmai acest tip de ordine face diferența dintre un atelier improvizat și unul care lucrează predictibil.

Datele din telefoanele clienților

Aici discuția devine și mai sensibilă. În service, telefonul clientului nu este doar un aparat defect, ci și un container de date personale. Chiar și la o reparație simplă, dispozitivul poate fi conectat la o stație de test, la Wi-Fi, la software de diagnoză sau la instrumente care citesc informații de sistem. Fiecare pas trebuie gândit astfel încât să expună cât mai puțin.

Mulți clienți presupun că service-ul „oricum vede tot”. În realitate, un service corect ar trebui să funcționeze exact invers: să acceseze doar strictul necesar pentru diagnoză și test final. Dacă este nevoie de codul de deblocare pentru verificare, el se folosește doar în acel scop. Dacă nu este nevoie de acces în galerii, mesaje sau aplicații bancare, acele zone nu trebuie atinse.

Problema practică apare adesea la backup-urile temporare. Fotografii, contacte sau foldere sunt copiate rapid pe desktop „până se termină lucrarea”, apoi rămân uitate acolo. De aici pot apărea situații neplăcute: fișiere rămase pe termen lung, sincronizate în cloud sau incluse în backup-ul general al firmei. O regulă sănătoasă este simplă: orice copie temporară trebuie să fie justificată, protejată și ștearsă controlat după finalizarea lucrării.

Pentru clienți, contează și transparența. Un atelier bine organizat explică de la recepție ce date pot fi atinse, când există risc de reset și când este recomandat un backup înainte de intervenție. Astfel de practici sunt importante mai ales într-o piață în care utilizatorii caută repere clare, inclusiv atunci când aleg un service pentru telefoane și tablete din zona Brâncoveanu.

Urme, loguri și investigație

Un incident nu începe când afli de el dintr-o postare publică. De obicei începe cu semne mici: un login la o oră ciudată, trafic neobișnuit, un fișier mutat fără explicație, o sesiune remote pornită fără motiv clar sau un cont care se comportă diferit. Într-un atelier aglomerat, astfel de detalii se pierd ușor.

De aceea, logurile și istoricul minim al operațiunilor contează mai mult decât pare. Nu trebuie să transformi service-ul într-un centru de date, dar ai nevoie de urme de audit rezonabile: cine s-a autentificat, pe ce sistem, când a fost pornită o sesiune remote, cine a conectat un dispozitiv și unde au fost salvate fișierele de lucru. Fără aceste informații, orice verificare ulterioară se bazează prea mult pe memorie și presupuneri.

La fel de important este ca aceste urme să nu stea exclusiv pe stația care poate fi compromisă. Chiar și o soluție simplă, cum ar fi exportul periodic al jurnalelor pe un sistem separat, poate ajuta enorm atunci când trebuie să reconstruiești pașii unui incident.

Ce merită logat

Pentru un service GSM, cele mai utile urme sunt autentificările pe stațiile importante, conectările remote, instalările de software, copierea unor volume mari de date și conectarea de medii externe precum stick-uri sau SSD-uri USB. Dacă există conturi de furnizori sau platforme de activare, merită notat și cine le-a folosit și pentru ce operațiune.

Nu doar partea tehnică este importantă. Și fișa de service contează. Dacă la recepție se notează clar dacă telefonul a fost primit deblocat, dacă s-a cerut backup, dacă există risc de reset sau dacă intervenția s-a făcut fără acces la date, multe neînțelegeri ulterioare pot fi evitate.

Proceduri care chiar ajută

Lecția principală din acest caz nu este legată de filme sau de platforme de streaming. Lecția este că accesul și datele nu trebuie lăsate să circule fără reguli clare. Într-un atelier, asta înseamnă proceduri scurte, aplicabile și repetabile, nu documente lungi pe care nu le citește nimeni.

Prima procedură importantă este cea de recepție. Clientul trebuie informat dacă există risc de reset, când este nevoie de codul de deblocare și dacă se recomandă backup înainte de reparație. A doua este procedura de lucru: pe ce PC se conectează anumite dispozitive, cine are drepturi administrative, unde se salvează temporar fișierele și când se șterg. A treia este procedura de predare: test final, confirmare de funcționare și eliminarea controlată a eventualelor copii temporare.

Mai există și procedura de incident, ignorată de multe ori până la primul necaz. Ce faci dacă observi o sesiune remote suspectă? Ce faci dacă un coleg a instalat un utilitar dubios? Ce faci dacă un client reclamă accesări ciudate după ce telefonul a trecut prin service? Fără un plan minim, reacția va fi haotică. Cu un plan minim, poți izola sistemul, păstra urmele și comunica mai clar.

Pentru atelierele care vor să-și compare procesele cu modul în care se prezintă public un service local, merită urmărit și felul în care este construită prezența online a unui atelier GSM specializat. Nu ca reclamă separată de subiect, ci ca reper pentru o întrebare practică: dacă promiți servicii rapide și profesioniste, ai și disciplina internă care să susțină această promisiune?

- Folosește conturi separate pentru fiecare tehnician.

- Activează autentificarea în doi pași unde este disponibilă.

- Limitează accesul remote la sesiuni punctuale și supravegheate.

- Separă stațiile de recepție, lucru tehnic și administrare.

- Definește clar unde se salvează temporar datele și când se șterg.

- Păstrează loguri minime pentru autentificări și intervenții sensibile.

- Informează clientul de la recepție despre riscuri, reset și backup.

Provocări reale

Nu există o rețetă perfectă și ieftină pentru toate service-urile. Un atelier mic are alte limite decât o companie mare: buget redus, puțini oameni, timp puțin pentru documentație și presiune mare pe livrare rapidă. În plus, unele instrumente din ecosistemul GSM nu sunt tocmai modele de securitate modernă. Uneori lucrezi cu software necesar, dar imperfect.

Mai există și limita informațiilor publice din cazul care a pornit discuția. Știm că autoritățile au vorbit despre acces remote la un server și despre descărcarea filmului, dar nu avem toate detaliile tehnice. Din acest motiv, nu e corect să tragem concluzii foarte precise despre metoda folosită. Ce putem spune fără să exagerăm este că accesul de la distanță slab controlat, conturile prost gestionate și lipsa trasabilității rămân riscuri serioase în orice mediu tehnic.

O altă provocare este cultura internă. Dacă oamenii din atelier văd securitatea ca pe o piedică, procedurile vor fi ocolite. Dacă o văd ca pe o formă de protecție pentru client, firmă și tehnician, șansele cresc. Aici contează foarte mult cum sunt explicate regulile: simplu, practic și fără dramatizări inutile.

Ce merită reținut

Cazul „The Legend of Aang: The Last Airbender” nu este doar o știre despre entertainment și un suspect arestat în Singapore. Pentru un service GSM, este un memento foarte clar: accesul remote, conturile și datele temporare trebuie tratate ca elemente critice, nu ca detalii administrative. Când aceste lucruri sunt ignorate, incidentul nu trebuie să arate spectaculos ca să producă pagube. Uneori este suficient un login suspect, o copie uitată sau o reclamație de client prost documentată.

Partea bună este că multe măsuri utile sunt accesibile. Nu cer soluții exotice și nici bugete uriașe. Cer disciplină, delimitare între sisteme și atenție la urmele lăsate de lucru. Pentru un atelier care repară telefoane, tablete sau plăci de bază, exact aceste detalii fac diferența dintre muncă eficientă și risc inutil.

Checklist final

- Verifică toate soluțiile de acces remote și dezactivează ce nu folosești.

- Separă PC-ul de recepție de stația folosită la diagnoză și flash.

- Elimină conturile comune și parolele reutilizate.

- Definește o regulă clară pentru copiile temporare de date ale clienților.

- Păstrează loguri minime pentru autentificări și intervenții sensibile.

- Explică la recepție când există risc de reset sau nevoie de backup.

- Pregătește un plan simplu pentru incident, înainte să apară primul incident.