Ce înseamnă contractele AI ale Pentagonului pentru service-urile GSM și securitatea dispozitivelor

La prima vedere, acordurile Pentagonului pentru utilizarea unor instrumente AI în medii clasificate par o știre foarte departe de un service GSM. Totuși, pentru atelierele care repară telefoane, tablete și laptopuri, miza reală nu este „cine câștigă cursa AI”, ci cum este evaluată încrederea într-un furnizor tehnic. Când o instituție precum Departamentul Apărării al SUA selectează anumiți parteneri și exclude alții din motive de supply chain, mesajul este relevant și pentru zona de service: securitatea nu ține doar de produsul final, ci și de lanțul de aprovizionare, dependențe software, infrastructură și control operațional.

Conform informațiilor apărute public, Pentagonul a încheiat acorduri cu OpenAI, Google, Microsoft, Amazon, Nvidia, xAI și startup-ul Reflection pentru folosirea tehnologiilor lor în setări clasificate. În același timp, Anthropic nu a fost inclusă, după ce a fost considerată risc de supply chain, deși anterior fusese utilizată pentru informații clasificate. Dincolo de impactul mediatic, această diferență de tratament arată cât de important a devenit criteriul lanțului de aprovizionare în evaluarea tehnologiilor sensibile.

Știrea, pe scurt

Faptele cunoscute public sunt relativ clare: Departamentul Apărării al SUA a deschis accesul către un grup restrâns de companii pentru utilizarea unor sisteme AI în medii clasificate. Lista menționată public include OpenAI, Google, Microsoft, Amazon, Nvidia, xAI și Reflection. În plus, informațiile disponibile leagă această decizie de acorduri deja existente cu OpenAI și xAI pentru utilizarea „legală” a sistemelor lor, iar alte relatări indică și un acord similar pentru Google.

La fel de important este cine nu apare în listă. Anthropic, care fusese folosită anterior în contexte cu informații clasificate, a fost exclusă după ce a fost evaluată drept risc de supply chain. Nu avem public toate detaliile tehnice sau contractuale din spatele acestei decizii, dar concluzia practică este clară: în mediile sensibile, nu este suficient ca un produs să funcționeze bine; trebuie să existe și încredere în furnizori, dependențe și infrastructura din spate.

De ce contează pentru un service GSM

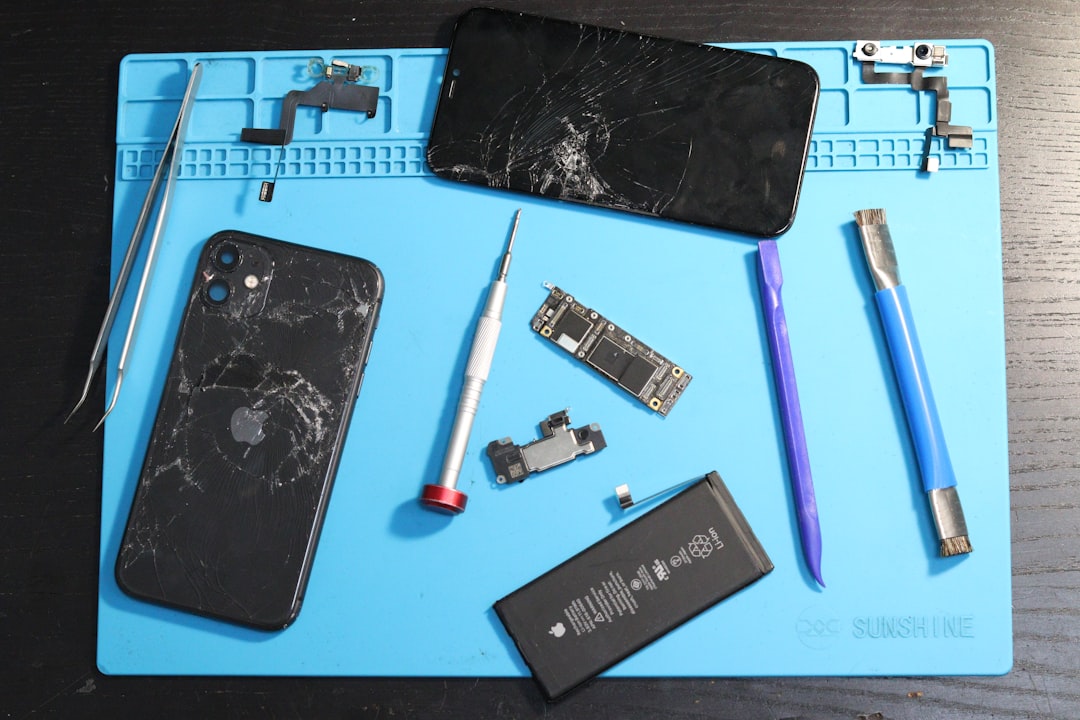

Un service modern nu mai lucrează doar cu șurubelnițe, stații de lipit și piese de schimb. În multe ateliere există software de diagnoză, PC-uri dedicate, conturi online, backup-uri locale sau în cloud, drivere, firmware și diverse unelte externe pentru testare sau organizarea cazurilor. Din acest motiv, știrea despre Pentagon poate fi citită și ca o lecție practică despre evaluarea furnizorilor tehnici.

Dacă o organizație care operează cu date clasificate pune accent pe supply chain și pe validarea partenerilor, aceeași logică merită aplicată, la scară mai mică, și într-un service care preia telefoane de firmă, terminale gestionate prin MDM sau dispozitive cu acces la e-mail corporativ. În astfel de cazuri, riscul nu vine doar dintr-o reparație greșită, ci și din software-ul folosit în atelier, din modul în care sunt tratate datele și din dependențele externe pe care tehnicienii nu le verifică întotdeauna suficient.

Lecția despre supply chain

În service, supply chain înseamnă de obicei întrebări foarte concrete: de unde vine piesa, cine o furnizează, dacă loturile sunt constante, dacă există trasabilitate și cine răspunde când apar defecte repetate. Într-un mediu clasificat, întrebările sunt mai complexe, dar logica este aceeași: pe ce infrastructură rulează soluția, cine controlează actualizările, ce dependențe externe există și cât de bine poate fi auditat întregul lanț.

Pentru un atelier GSM, acest principiu se traduce simplu. Dacă folosești un tool de diagnoză de proveniență incertă, un server de activare dubios sau o aplicație care cere încărcarea logurilor și a fișierelor din dispozitivele clientului fără o politică clară, ai deja o problemă de supply chain. Poate că unealta respectivă economisește timp pe termen scurt, dar riscul real apare când nu știi unde ajung datele, cine controlează serviciul sau ce se întâmplă dacă furnizorul schimbă regulile ori devine indisponibil.

Brandul nu este suficient

Un nume mare inspiră încredere, dar nu rezolvă automat toate riscurile. Sub brand există regiuni cloud, subcontractori, API-uri, biblioteci software, firmware, drivere și alte componente pe care utilizatorul final nu le vede. În service, situația seamănă cu piesele care par premium la ambalaj, dar au probleme de calitate după montaj. De aceea, încrederea reală nu ar trebui să se bazeze doar pe reputație, ci pe trasabilitate, stabilitate și posibilitatea de a controla procesul.

Excluderea unui furnizor din motive de supply chain transmite exact acest lucru: produsul poate fi competitiv, însă dacă lanțul din spate ridică semne de întrebare, accesul în zone sensibile devine problematic. Pentru service-urile care urmăresc contracte B2B sau lucrări pentru companii, aceasta este o idee importantă. Clientul serios nu întreabă doar dacă reparația se poate face, ci și ce proceduri există în jurul datelor, al uneltelor folosite și al responsabilității în caz de incident.

Rolul hardware-ului și al infrastructurii

Prezența Nvidia în lista companiilor menționate public arată că discuția nu este doar despre software. În astfel de proiecte contează și hardware-ul din spate: acceleratoare, servere, memorie, interconectare, consum energetic și disponibilitatea infrastructurii. Chiar dacă un service GSM nu lucrează la acest nivel, efectele se văd indirect în piață, prin modul în care sunt construite și livrate diverse servicii software avansate.

Multe unelte moderne de analiză și automatizare tind să depindă de cloud sau de infrastructură specializată. Pentru un atelier mic, asta poate fi convenabil, deoarece reduce investiția locală în stații de lucru puternice. În același timp, apare o dependență nouă: dacă serviciul extern se scumpește, devine limitat regional sau are întreruperi, fluxul de lucru din atelier poate fi afectat imediat. Din acest motiv, orice service ar trebui să știe ce procese pot continua local și ce procese depind complet de infrastructura altcuiva.

Datele clientului în service

Cea mai utilă lecție pentru ateliere ține de protecția datelor. Un telefon intrat în service nu conține doar componente hardware, ci și fotografii, conturi, documente, aplicații bancare, e-mailuri și uneori acces la sisteme corporate. În practică, multe service-uri tratează încă partea de date prea relaxat: folosesc stick-uri USB la comun, nu separă clar sistemele interne de dispozitivele clienților sau nu documentează suficient accesul la backup și testare.

Știrea despre selecția furnizorilor pentru medii clasificate arată, indirect, că instrumentele care ating date sensibile trebuie evaluate cu mai multă grijă. Dacă un service folosește platforme externe pentru organizarea cazurilor, analiză de loguri, stocare de fișiere sau asistență tehnică, este important să știe exact ce date pleacă din atelier, unde ajung și cine are acces la ele. Nu este vorba de birocrație inutilă, ci de un minim de control operațional.

Un flux minim sigur

Într-un service, un flux mai sigur începe cu reguli simple: accesul la date să fie limitat la personalul care are nevoie reală, testele funcționale să fie făcute cu proceduri clare, iar operațiunile de backup sau export să fie explicate clientului și efectuate pe sisteme controlate. La fel de important este ca stațiile de lucru folosite la diagnoză să fie inventariate corect, cu software cunoscut, licențe valide și actualizări gestionate.

Mulți manageri știu foarte bine câte baterii sau display-uri au pe stoc, dar nu au o evidență la fel de clară pentru aplicațiile instalate pe PC-urile de lucru. În practică, exact aici apar frecvent vulnerabilitățile: programe instalate în grabă, utilitare cu drepturi mari, activări neclare sau dependențe externe care nu au fost evaluate serios.

Impactul asupra diagnozei și business-ului

Acordurile Pentagonului nu schimbă direct o reparație de placă de bază sau o înlocuire de ecran. Totuși, ele confirmă o direcție de piață: instrumentele software avansate tind să fie tot mai legate de ecosisteme mari, infrastructură controlată și furnizori validați. Pentru service-uri, asta înseamnă că alegerea platformelor și a furnizorilor poate deveni la fel de importantă ca alegerea pieselor și a echipamentelor de lucru.

Din punct de vedere comercial, întrebarea corectă nu este dacă o soluție nouă este „modernă”, ci dacă aduce eficiență fără să introducă riscuri greu de controlat. Un service mic nu are de câștigat dacă plătește abonamente mari pentru funcții folosite rar, dacă trimite date sensibile în afara controlului propriu sau dacă devine dependent de un furnizor care poate schimba brusc costurile și condițiile. Pe de altă parte, ignorarea completă a tendințelor din piață poate lăsa atelierul în urmă, mai ales în relația cu clienții corporate.

Ce știm și ce nu știm

Din informațiile publice, știm numele companiilor incluse în acordurile Pentagonului și faptul că tehnologiile lor pot fi utilizate în medii clasificate. Nu știm însă în detaliu arhitectura fiecărei implementări, limitele exacte de utilizare sau condițiile tehnice complete din spatele fiecărui acord. Din acest motiv, nu ar trebui trase concluzii prea largi despre superioritatea unei companii față de alta doar pe baza anunțului public.

De asemenea, ceea ce funcționează pentru o organizație militară nu poate fi copiat direct într-un atelier GSM din România. Diferențele de buget, conformitate și resurse sunt evidente. Totuși, principiile de bază rămân utile: verificarea furnizorilor, reducerea dependențelor inutile, separarea datelor sensibile și documentarea proceselor tehnice.

Concluzie pentru piața de service

Mesajul practic al acestei știri este simplu: încrederea tehnică nu mai ține doar de funcții și de numele de pe cutie. Faptul că Pentagonul a ales OpenAI, Google, Microsoft, Amazon, Nvidia, xAI și Reflection pentru medii clasificate, dar a exclus Anthropic pe motiv de supply chain, arată cât de mult contează controlul asupra lanțului de aprovizionare și a infrastructurii.

Pentru un service GSM, lecția utilă este să privească atelierul ca pe un ecosistem complet: piese, software, calculatoare, conturi, rețele, backup și proceduri de acces. Dacă una dintre aceste verigi este slabă, există deja un risc operațional, chiar dacă nu s-a transformat încă într-un incident vizibil. Service-ul care își cunoaște furnizorii, își inventariază uneltele și tratează datele clientului cu disciplină va inspira mai multă încredere decât unul care se bazează doar pe improvizație.

- Verifică ce aplicații și tool-uri din atelier trimit date în afara companiei

- Ține evidența furnizorilor, licențelor și dependențelor software

- Separă stațiile de lucru interne de dispozitivele clienților

- Documentează clar procedurile pentru backup, testare și acces la date

- Nu confunda reputația unui brand cu un risc operațional automat mai mic

- Alege soluții care pot fi înlocuite dacă apar probleme de cost, acces sau securitate